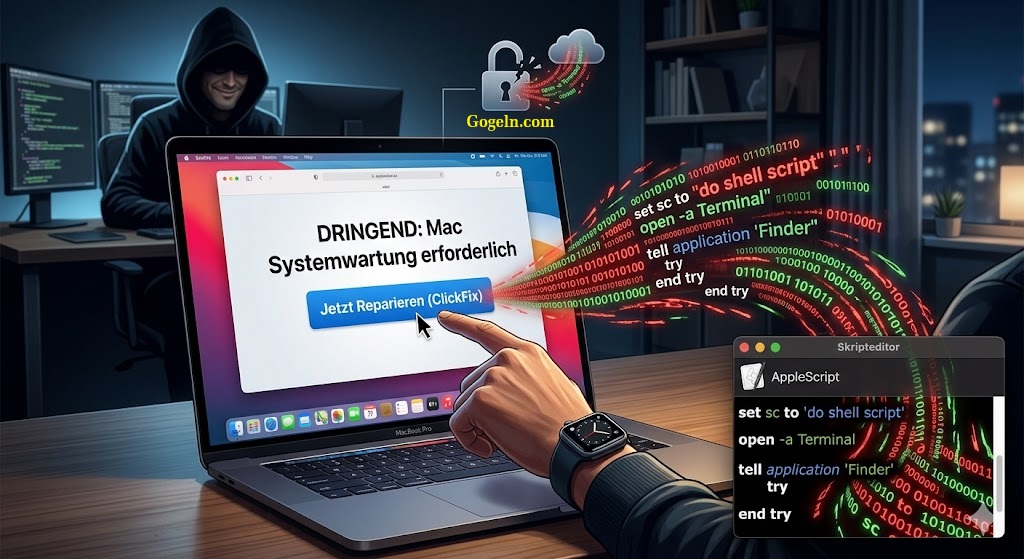

ClickFix-Angriff

In der Welt der Cybersecurity gibt es ein ständiges Katz-und-Maus-Spiel zwischen Angreifern und Sicherheitsforschen. Gerade erst hat Apple mit dem Update auf macOS Tahoe 26.4 eine neue Warnmeldung für das Terminal eingeführt, um Mac-Nutzer vor sogenannten „ClickFix“-Angriffen zu schützen. Doch die Cyberkriminellen haben bereits reagiert: Aktuelle Kampagnen umgehen das Terminal komplett und missbrauchen stattdessen den in macOS integrierten Script Editor (Skripteditor).

Sicherheitsforscher von Jamf Threat Labs haben im April 2026 diese neue und gefährliche Variante entdeckt. Hier erfährst du, wie der Angriff abläuft, welche Gefahren drohen und wie du dich schützen kannst.

Was ist eigentlich ein ClickFix-Angriff?

Ursprünglich basierte die ClickFix-Masche (oft auch im Zusammenhang mit „ClearFake“ beobachtet) auf cleverem Social Engineering. Nutzer wurden auf gefälschte, professionell aussehende Webseiten gelockt, die behaupteten, der Mac habe ein Problem – etwa ein fehlerhaftes Update oder ein Problem mit dem Browser. Um das Problem zu beheben, wurden die Nutzer per Anleitung dazu gedrängt, eine Tastenkombination zu drücken, einen scheinbar harmlosen Text zu kopieren und diesen dann manuell in das macOS Terminal einzufügen.

Durch das Einfügen wurde unbemerkt Schadsoftware heruntergeladen. Da Apple diesen Weg nun durch Verzögerungen und strikte Warnmeldungen beim Einfügen ins Terminal („Paste-Protection“) stark erschwert hat, haben die Hacker ihren Workflow schlichtweg „optimiert“.

Der neue Weg: Vom Browser direkt in den Script Editor

Die neue ClickFix-Variante erfordert deutlich weniger Interaktion vom Nutzer und wirkt dadurch erschreckend legitim. Der Angriff läuft in der Regel in folgenden Schritten ab:

- Die Falle schnappt zu: Du landest auf einer gefälschten Website, die oft dem offiziellen Apple-Design nachempfunden ist. Dort wird dir eine Schritt-für-Schritt-Anleitung zur „Systemwartung“ oder Fehlerbehebung präsentiert.

- Der unsichtbare Auslöser: Anstatt dich aufzufordern, Text zu kopieren, gibt es auf der Seite lediglich einen Button (z. B. „Execute“ oder „Beheben“).

- Das

applescript://URL-Schema: Ein Klick auf diesen Button löst im Browser einen Workflow aus, der das URL-Schemaapplescript://nutzt. Dein Browser fragt dich kurz, ob er den Script Editor öffnen darf. - Das vorbereitete Skript: Sobald du zustimmst, öffnet sich der Script Editor von macOS. Das Tückische daran: Das Fenster ist bereits mit einem fertigen AppleScript ausgefüllt.

- Die Ausführung: Die Webseite drängt dich nun dazu, im Script Editor auf „Ausführen“ (das kleine Play-Symbol) zu klicken.

Um Sicherheitssoftware auszutricksen, ist der Code im Script Editor oft stark verschleiert (Obfuskation). Die Angreifer nutzen beispielsweise den unscheinbaren Unix-Befehl tr, um den eigentlichen Download-Link für die Schadsoftware erst im Moment der Ausführung zusammenzusetzen.

Was ist das Ziel der Angreifer?

Das primäre Ziel dieser Kampagnen ist die Installation eines sogenannten Infostealers – in den meisten Fällen handelt es sich dabei um den berüchtigten Atomic Stealer (AMOS).

Sobald das Skript ausgeführt wird, nistet sich AMOS im Hintergrund ein und durchsucht deinen Mac nach wertvollen Daten:

- Passwörter aus dem iCloud Schlüsselbund und anderen Passwort-Managern.

- Sitzungs-Cookies deines Browsers (was Hackern erlaubt, deine Logins zu übernehmen, ohne das Passwort zu kennen).

- Krypto-Wallets und darin enthaltene Keys.

- Sensible Dateien auf deinem Schreibtisch oder in den Dokumenten.

So schützt du dich vor ClickFix-Angriffen

Auch wenn die Methoden der Angreifer raffinierter werden, kannst du dich mit ein paar einfachen Verhaltensregeln effektiv schützen:

- Skepsis bei Problemmeldungen im Browser: Kein seriöser Service und auch nicht Apple selbst wird dir über ein Browser-Pop-up mitteilen, dass dein System repariert werden muss, indem du externe Skripte ausführst.

- Vorsicht beim Script Editor: Wenn dich eine Webseite plötzlich auffordert, den Script Editor zu öffnen oder ein Skript auszuführen: Abbrechen! Schließe den Tab sofort.

- Warnmeldungen ernst nehmen: In den neuesten Versionen von macOS Tahoe gibt es oft eine zusätzliche Warnung, dass das Skript auf der Festplatte gespeichert werden muss, bevor es ausgeführt wird. Klicke solche Systemwarnungen niemals blind weg.

- Für Administratoren: In Unternehmensnetzwerken sollte geprüft werden, ob die Nutzung des

applescript://URL-Schemas über MDM-Lösungen (Mobile Device Management) eingeschränkt werden kann, sofern es nicht zwingend für interne Prozesse benötigt wird.

Fazit: Der Wechsel vom Terminal zum Script Editor zeigt deutlich, wie agil die Cybercrime-Szene ist. Technische Sicherheitsbarrieren sind wichtig, aber die erste und stärkste Verteidigungslinie bleibt ein wachsamer, informierter Nutzer.

Sophos-Recherche: macOS-Nutzer verstärkt im Visier von Social-Engineering-Attacken

Warum IPv6 auf dem Mac deaktivieren? (Und wann man es besser anlässt)

Android Android 17 Anleitung Apple CES FritzBox Internet Galaxy GamerLife Gaming GamingNews GeminiAI Google google gemini Google I/O iOS Update IPhone KI KünstlicheIntelligenz Linux MacBook MacBook Neo MacOs Maps Microsoft Nachrichten News Nvidia Pokémon go release Samsung Sicherheit Sicherheitslücke Smartphone Spiele Steam Steam Machine TechNews TechTipps TechUpdate Tipps Tutorial Update Video Windows Windows 11

Schreibe einen Kommentar